Attention ! Les arnaques par email connaissent une hausse alarmante, notamment celles imitant Google et PayPal. Ces messages ultra-convaincants cherchent à dérober vos informations personnelles. Restez vigilant face à ces menaces et protégez vos données contre ces attaques sophistiquées qui ciblent des millions d’utilisateurs à travers le monde.

Définition des attaques de phishing

Les attaques de phishing consistent à envoyer de faux emails prétendant provenir d’une entreprise ou d’une organisation. Ces messages incluent souvent des liens vous incitant à vous connecter pour effectuer une action. Énormément de ces emails créent un sentiment d’urgence, par exemple en affirmant que votre compte a été compromis.

Le lien inclus dans le message redirige vers une page Web qui semble légitime, mais qui a pour objectif de collecter vos identifiants de connexion. De nombreuses entreprises, comme Apple et Google, mettent en place diverses méthodes pour détecter et bloquer ces tentatives d’escroquerie. Cependant, des techniques de phishing de plus en plus sophistiquées rendent cette tâche de plus en plus difficile.

Méthodes d’attaque convaincantes

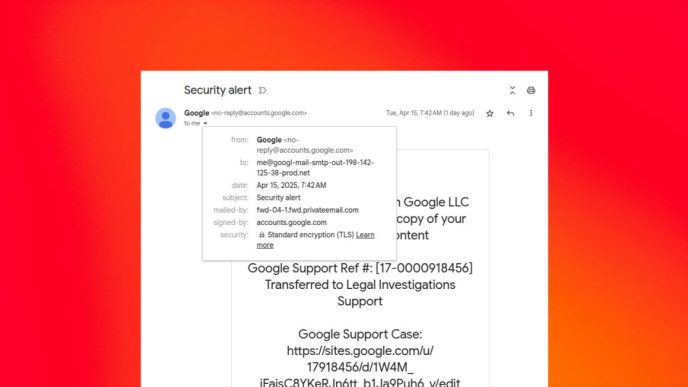

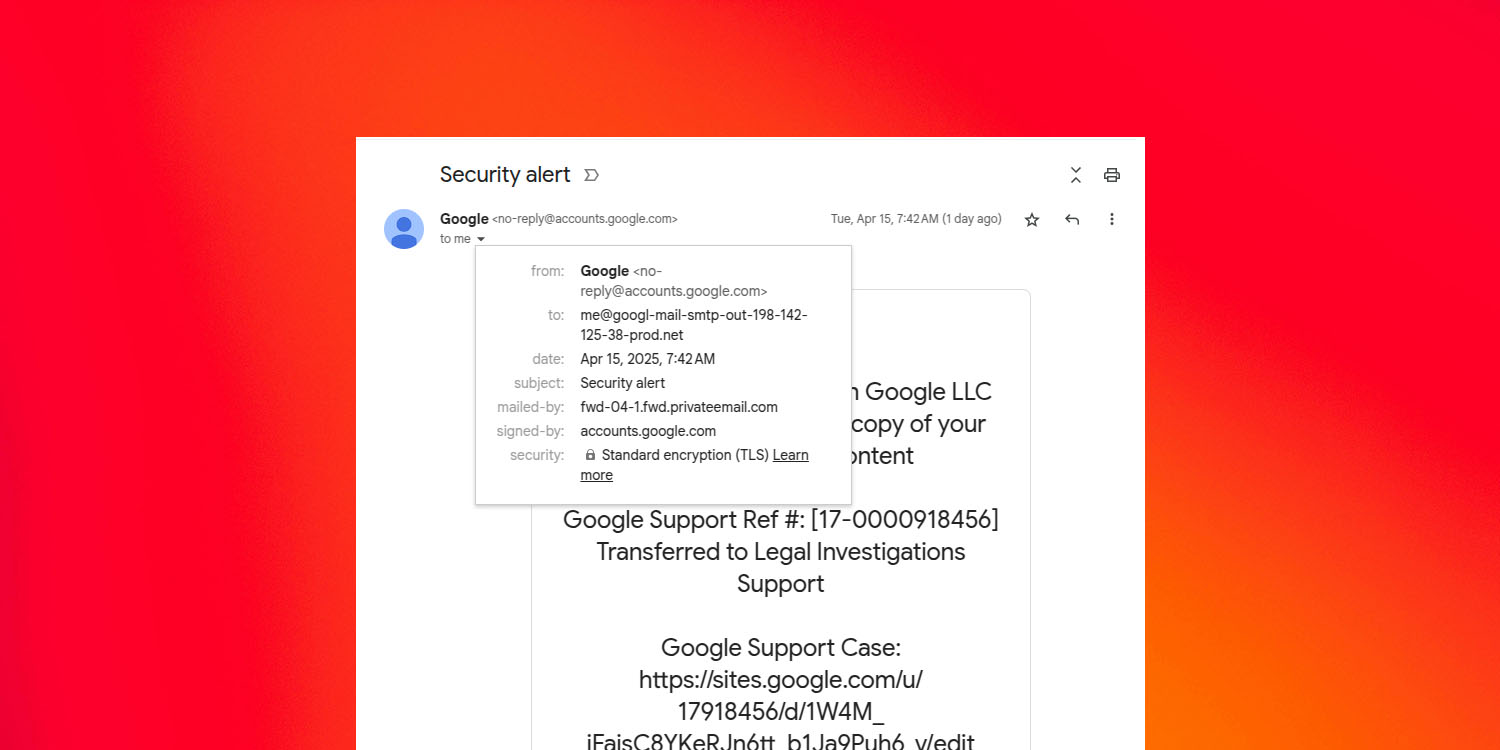

Un rapport récent met en lumière une méthode particulièrement inquiétante utilisée pour usurper l’identité de Google et PayPal. Un développeur expérimenté a reçu une alerte de sécurité qui semblait émaner de Google, indiquant une demande de la part d’une autorité judiciaire pour accéder au contenu de son compte Google.

Tout semblait légitime : l’alerte était intégrée dans un ensemble d’alertes de sécurité authentiques et le message était signé par Google. Ce que l’attaquant avait fait, c’était créer une fausse page de connexion sur un service d’hébergement accessible à tous, ce qui renforçait l’apparence de légitimité de l’alerte.

Cette méthode a permis à l’email frauduleux de passer les contrôles de sécurité standard qui détectent ce type d’escroquerie. Selon le développeur, le message trompeur semblait provenir de l’adresse « no-reply@google.com » et avait réussi à passer les vérifications d’authentification DKIM (DomainKeys Identified Mail). Cependant, l’expéditeur réel était différent.

L’astuce résidait dans la génération d’un email authentique par Google, qui était ensuite transféré avec le contenu frauduleux. Ainsi, l’email apparaissait valide dans la boîte de réception des victimes, leur faisant croire qu’elles recevaient une communication officielle de la part de Google.

Il existe également des techniques similaires visant PayPal, où une fonction de cadeau a été utilisée pour donner l’impression que l’email provenait d’une adresse PayPal légitime.

Précautions à prendre

Pour se protéger contre ces attaques de phishing, la première et la plus importante étape est de ne jamais cliquer sur des liens présents dans des emails, même s’ils semblent authentiques. Préférez toujours utiliser vos propres favoris ou saisir une URL connue et sûre dans la barre d’adresse de votre navigateur.

Soyez particulièrement vigilant face aux emails incitant à agir rapidement. Voici quelques exemples courants à surveiller :

- Un message indiquant que votre compte a été compromis

- Un email contenant une facture pour une transaction fictive, suivi d’un lien pour l’annuler

- Une notification concernant une dette à régler immédiatement, comme des impôts ou des péages

Dans le cas spécifique de Google, les messages prétendent que des autorités judiciaires ont soumis une demande nécessitant un accès à votre contenu de compte, ce qui vous invite à vous opposer à cette demande.

Ressources complémentaires

Pour en savoir plus sur la sécurité en ligne et les méthodes pour éviter le phishing, consultez [le site officiel de la Commission fédérale du commerce](https://www.consumer.ftc.gov/articles/how-recognize-and-avoid-phishing-scams).

Comment fonctionnent les attaques de phishing ?

Une attaque de phishing est lorsque quelqu’un vous envoie un faux email prétendant provenir d’une entreprise ou d’une organisation, incluant un lien vous demandant de vous connecter pour entreprendre une action. Souvent, l’email créera un sentiment d’urgence, par exemple en affirmant que votre compte a été compromis. Le lien vous mènera à une page web destinée à ressembler à la vraie, mais qui est utilisée pour collecter vos identifiants de connexion.

Quelle est la méthode d’attaque la plus convaincante ?

Un développeur expérimenté a reçu une alerte de sécurité semblant provenir de Google, l’informant d’une demande d’une autorité judiciaire pour accéder au contenu de son compte Google. Presque tout semblait légitime, et la méthode utilisée impliquait la création d’une fausse page de connexion sur un service d’hébergement. L’email frauduleux est apparu comme venant de « no-reply@google.com » et a réussi à passer les contrôles de sécurité standards.

Comment se protéger contre le phishing ?

La première étape que vous pouvez prendre est de ne jamais cliquer sur les liens reçus par email, même s’ils semblent authentiques. Utilisez plutôt vos propres favoris ou tapez une URL connue et vérifiée. Soyez particulièrement vigilant avec les emails qui sous-entendent une urgence, comme ceux affirmant que votre compte a été compromis ou vous demandant de payer immédiatement une somme d’argent.

Quelles sont les caractéristiques des emails de phishing ?

Les emails de phishing contiennent souvent des éléments indiquant une urgence, tels que des alertes sur des comptes compromis, des factures pour des transactions fictives, ou des exigences de paiement immédiat pour des taxes ou des péages. Ils peuvent également prétendre qu’une autorité judiciaire a servi une citation à comparaître pour accéder à votre contenu de compte, vous invitant à contester cette demande.